hideout-lastation.com

hideout-lastation.com

Patch votre Linux, les pirates exploitent activement le défaut "Dirty COW"

Si vous possédez un serveur, un ordinateur, un téléphone Android ou tout autre appareil fonctionnant sous Linux, vous devez lire ceci. Les pirates ont commencé à exploiter une faille de sécurité du noyau Linux connue sous le nom de "Dirty COW".

"Dirty COW" est un bogue d'escalade de privilèges qui affecte tous les systèmes d'exploitation basés sur Linux. Ce bug est déclenché lorsque les hackers exploitent la condition de concurrence dans l'implémentation du mécanisme de copie à l'écriture (COW) de Linux, qui est une technique de gestion des ressources utilisée pour implémenter une opération de "copie" sur des ressources modifiables efficacement.

En exploitant cette vulnérabilité, le pirate pourrait obtenir un accès élevé, ce qui lui permettrait de détourner tout le système s'il le voulait.

Cette vulnérabilité n'est pas particulièrement nouvelle, car Linus Torvalds lui-même a découvert la faille il y a 11 ans. À l'époque, Torvalds lui-même était incapable de résoudre le problème, et en tant que tel, il a laissé la faille seul, car il a été jugé «difficile à déclencher» de toute façon.

Dans une torsion d'événements, cette faille a été rendue beaucoup plus exploitable grâce aux changements dans la conception du noyau de Linux.

Selon Phil Oester, le chercheur en sécurité de Linux qui a découvert la faille, l'exploit «Dirty COW» est réputé facile à exécuter. "L'exploit dans la nature est trivial à exécuter, n'échoue jamais et a probablement été autour depuis des années - la version que j'ai obtenue a été compilée avec GCC 4.8", dit Oester.

Depuis qu'Oester a découvert l'exploit, des fournisseurs tels que Red Hat, Debian et Ubuntu ont publié des correctifs pour leurs versions Linux respectives. En savoir plus sur ces correctifs ici.

Maintenant, pour les mauvaises nouvelles: il est probable que le noyau vulnérable reste dans les périphériques sous Linux tels que les routeurs, les périphériques Internet-of-Things et d'autres périphériques intégrés.

Comme Android est basé sur Linux, le système d'exploitation est également sensible à l'exploit "Dirty COW".

Android recevra très probablement un correctif qui corrigerait cette vulnérabilité, mais il n'arrivera pas tant qu'Ondroid n'aura pas publié son lot de correctifs le mois prochain. Notez que même alors, certains des appareils Android actuellement en circulation peuvent ne pas obtenir le correctif en raison des limites fixées par les fabricants et les transporteurs.

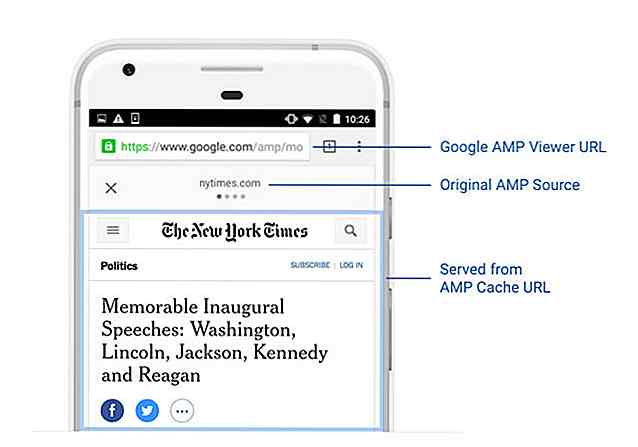

Google déploie les mises à jour majeures d'intégration AMP

Retour en 2015, Google a tenté de résoudre le problème de vitesse que de nombreux sites ont lorsqu'ils sont visualisés sur un appareil mobile. Pour ce faire, Google a développé la plate - forme Accelerated Mobile Pages (AMP), une «initiative» open source qui permet aux éditeurs d' offrir une version de leur site dépouillée de scripts et d'extensions tiers, offrant ainsi aux utilisateurs d'appareils mobiles une expérience plus rapide.Alors que l

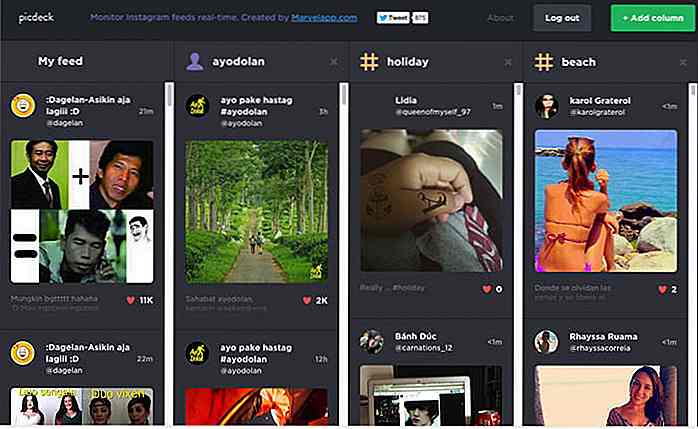

40 outils et applications pour optimiser votre compte Instagram

Nous avons eu du plaisir avec le dernier post sur 80 Twitter Tools à faire presque tout, alors nous avons pensé à revisiter le format avec Instagram à la place. La liste a mis en place une variété d'outils qui peuvent ajouter plus de plaisir pour les utilisateurs puissants et instagrammers avides, allant de la planification régulière des messages à l'impression de vos photos Instagram dans des livres et autres médiums surprenants.Dans cett