hideout-lastation.com

hideout-lastation.com

10 applications Crypto gratuites pour protéger votre vie privée en ligne

Beaucoup d'entre nous ont téléchargé nos vies sur Internet, au point que nous ne pouvons pas imaginer vivre sans elle. Nous utilisons les services en ligne que nous confions pour garder nos données sécurisées et privées . Malheureusement, beaucoup d'entre nous ne réalisent pas que ce n'est pas vraiment sécurisé car ils sont soumis à de nombreux tiers qui peuvent voir son contenu, de l'entreprise fournissant le service au gouvernement lui-même.

La plupart du temps, cela ne nous dérange pas, mais parfois, il vaut mieux prévenir que guérir. Des données personnelles sensibles aux documents liés au travail, nous avons tous des informations que nous souhaitons garder confidentielles. Lorsque nous utilisons le mot crypto, nous voulons dire que ces applications vous aideront à rendre la plupart de vos activités en ligne plus sécurisées et plus privées, ce qui vous évitera d'être espionné. Cela dit, voici 10 applications gratuites qui vous aideront à protéger votre vie privée en ligne .

1. Tails OS (Système d'exploitation)

Tails ( The Amnesic Incognito Live System ) est construit sur l'idée de la vie privée et l'anonymat de l'utilisateur. Tout ce qui pouvait être fait et tous les outils qui pouvaient aider ont été ajoutés au système d'exploitation. Pour un, il s'agit d'un système d'exploitation en direct, destiné à être exécuté sur un CD ou un lecteur USB, ne laissant absolument aucune trace de votre activité sur le disque de l'ordinateur.

Deuxièmement, chaque connexion par Internet doit être relayée via le réseau Tor, ce qui signifie que votre activité en ligne sera anonymisée. Chaque application du système d'exploitation a été configurée en gardant à l'esprit la confidentialité et le secret. Par exemple, le client de messagerie et de messagerie inclut des outils de chiffrement. [Obtenez-le ici]

2. Répliquant (Système d'exploitation)

Replicant est un système d'exploitation mobile basé sur Android qui vise à remplacer chaque logiciel propriétaire du téléphone par un logiciel gratuit (comme dans la parole) . Le raisonnement derrière ceci est que ces composants propriétaires pourraient avoir un accès de porte dérobée dans eux à votre téléphone et données . Avec le logiciel libre, la source sera ouverte et peut être soumise à un examen minutieux.

Actuellement, Replicant est capable de fonctionner principalement sur les appareils Samsung, principalement la série Galaxy S et tous les logiciels inclus sont des logiciels libres, ce qui signifie pas de Google Apps comme Gmail, Maps, Play Store, etc. Il est livré avec son propre app store, F-Droid, qui est rempli uniquement avec un logiciel libre et open source. [Obtenez-le ici]

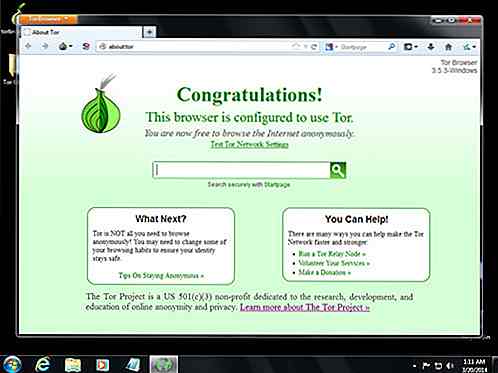

3. Navigateur Tor (navigateur Web)

Nous avons brièvement couvert le projet Tor sur ce site avant et comment cela fonctionne. En résumé, Tor fonctionne en faisant rebondir votre activité en ligne à travers plusieurs relais mandataires faisant partie du réseau Tor. Cela vous aidera à masquer le point d'origine et le contenu demandé à partir de votre machine.

Le navigateur Tor est une version modifiée de Firefox fournie par le projet Tor, qui permet à l'utilisateur d'accéder facilement au réseau Tor . En plus de Tor, le navigateur inclut d'autres outils pour faciliter le processus d'anonymisation, y compris NoScript (pour empêcher l'exécution de n'importe quel script) et HTTPS-Everywhere, qui active HTTPS sur les sites Web par défaut. [Obtenez-le ici]

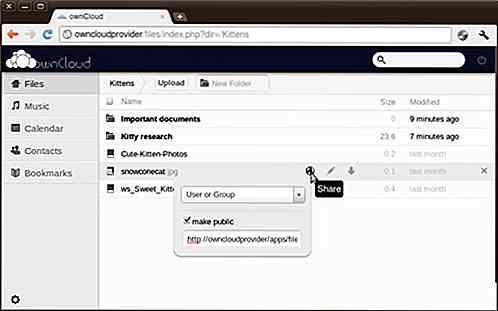

4. OwnCloud (stockage en ligne)

Lorsque vous utilisez un fournisseur de stockage en ligne tel que Dropbox ou Google Drive, vous leur confiez vos données et leur sécurité . Il y a eu plusieurs cas où la sécurité des données détenues par ces entreprises a été compromise. La meilleure solution consiste à créer votre propre nuage.

OwnCloud vous permet de créer votre propre cloud personnel, où vous pouvez tout contrôler, de la taille du disque au matériel. Il n'y a pas de tiers impliqué dans la gestion de vos données, ce qui signifie que les chances de voir quelqu'un dans vos données sont plus faibles. Le seul responsable et responsable de la confidentialité et de la sécurité de vos données est vous. [Obtenez-le ici]

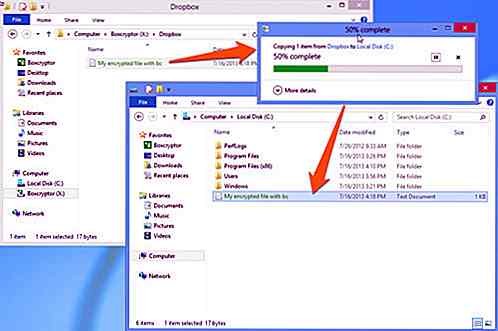

5. Boxcryptor (stockage en ligne)

Même avec les risques, il existe toujours des raisons d'utiliser un fournisseur de stockage en ligne tiers. C'est facile, pas cher et pratique. Dans ce cas, il existe des moyens de protéger vos données en ligne contre les abus. Le meilleur moyen est de crypter les données stockées sur votre lecteur en ligne, de sorte que personne ne sera en mesure d'afficher le contenu.

Entrez Boxcryptor, une application qui vous permettra facilement de crypter les fichiers qui vivent sur vos disques de stockage en ligne . Boxcryptor travaillera sur les principaux fournisseurs de stockage en ligne et utilisera des algorithmes de chiffrement AES-256 et RSA . Les clés pour déchiffrer vos données sont à vous seules, même si l'entreprise qui a créé Boxcryptor ne peut pas déchiffrer vos données. [Obtenez-le ici]

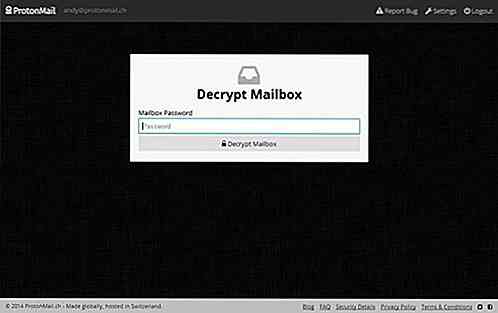

6. ProtonMail (Email)

La majorité d'entre nous comptent sur le courrier électronique dans notre vie de tous les jours. La plupart des gens préfèreraient que nos courriels restent confidentiels, car certains d'entre eux peuvent contenir des informations sensibles liées au travail ou à notre vie privée. Alors que la plupart des principaux fournisseurs d'e-mails disposent d'un certain type d'outils de confidentialité pour protéger vos e-mails, la plupart d'entre eux ont la possibilité de lire vos e - mails, s'ils le souhaitent.

ProtonMail est un service actuellement en version bêta et vous devez demander une invitation pour créer un compte, mais il promet d'offrir un moyen facile de garder votre e-mail en toute sécurité contre tout type d'espionnage. ProtonMail offre un cryptage de bout en bout et personne d'autre que la personne qui détient la clé pour les décrypter ne peut y accéder, pas même ProtonMail. ProtonMail est multi plate - forme et vous pouvez toujours envoyer des courriels cryptés et non chiffrés à d'autres services. [Obtenez-le ici]

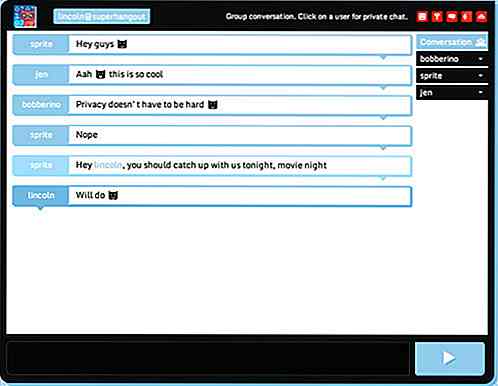

7. Cryptocat (messagerie)

Tout le monde aime communiquer avec une bonne application de messagerie. Saviez-vous que WhatsApp traite à lui seul plus de 20 milliards de messages par jour? Et si nous vous disions que ces 20 milliards de messages ne sont pas complètement sécurisés? Alors que beaucoup de ceux envoyés ne sont pas assez importants pour bénéficier d'une protection, certaines personnes peuvent avoir besoin d' une application de messagerie qui offre la sécurité et la confidentialité.

Crytocat est une application de messagerie populaire qui va crypter vos messages avant qu'il ne parte pour le destinataire prévu. Il est facile à utiliser et à configurer, vivant en tant qu'extension dans votre navigateur ou en tant qu'application. Le service utilise la messagerie hors-enregistrement, un protocole conçu pour chiffrer les conversations de messagerie instantanée, ce qui signifie que vous seul et le destinataire aurez accès aux messages. [Obtenez-le ici]

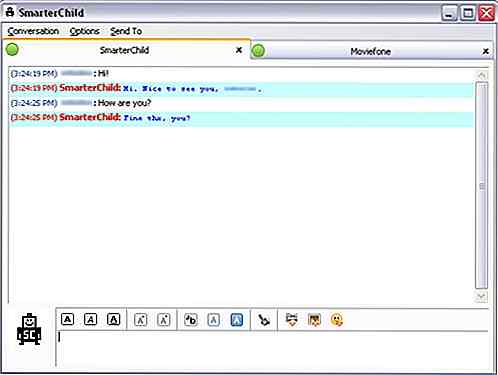

8. Pidgin (messagerie)

Pidgin est un client de messagerie instantanée multi-plateforme polyvalent, qui vous permet de discuter avec de nombreux services de discussion en ligne que vous utilisez déjà, tels que Facebook, pour que toutes vos sessions de discussion se déroulent sous une même application. L'application est gratuite et open source, de sorte que le code source peut être consulté et étudié.

La principale raison pour laquelle l'application est sur la liste est sa capacité à ajouter la messagerie Off-The-Record au-dessus de ces protocoles. Par exemple, avec Pidgin, vous et vos amis pouvez avoir une conversation cryptée sur Facebook, ce qui signifie que personne d'autre que vous et le destinataire n'auront accès aux messages, pas même Facebook. [Obtenez-le ici]

9. Linphone (téléphonie)

Si vous voulez une application de téléphone à la fois sécurisée et cryptée, avec l'immunité contre l'écoute électronique, Linphone fournit à la fois un service et une application qui peuvent vous aider. Linphone est une autre application gratuite et open source qui vous permet de passer des appels en utilisant une norme connue sous le nom de protocole SIP (Session Initiation Protocol), qui est un protocole ouvert, contrairement à Skype, qui est fermé.

En plus de l'application, Linphone a un service où vous pouvez créer votre propre compte SIP avec eux pour vous aider à commencer à utiliser l'application. La grande chose à propos d'un compte SIP est que vous n'êtes pas lié à l'application, et peut être utilisé par d'autres applications de téléphonie qui prennent en charge SIP. [Obtenez-le ici]

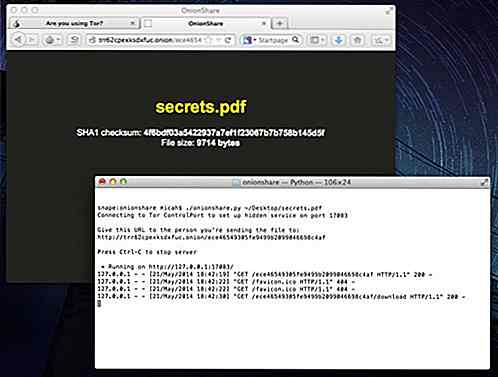

10. OnionShare (partage de fichiers)

Une nouvelle application en ligne de commande écrite en Python et créée par Micah Lee, qui travaille pour le site d'actualités The Intercept de Glenn Greenwald. Si le nom de Glenn Greenwald ne lui dit rien, c'est le journaliste qui a révélé les fuites de la NSA. L'application a un seul but, qui est de vous permettre de partager vos fichiers via Internet de façon anonyme à travers Tor .

Il le fait en utilisant les services cachés de Tor . Lorsque vous partagez un fichier, l'application crée une URL .onion inaccessible, qui ne peut être accessible qu'à l'aide d'un navigateur Tor, garantissant l'anonymat des parties concernées. Pour partager le fichier, vous devrez transmettre l'URL .onion au destinataire prévu. [Obtenez-le ici]

Comprendre le JavaScript synchrone et asynchrone - Partie 1

Synchrone et asynchrone sont des concepts confus en JavaScript, en particulier pour les débutants. Deux ou plusieurs choses sont synchrones lorsqu'elles se produisent en même temps (en synchronisation), et asynchrones lorsqu'elles ne le sont pas (en synchronisation).Bien que ces définitions soient faciles à comprendre, elles sont en réalité plus compliquées qu'elles n'en ont l'air. Nous

![Lancez les widgets directement depuis les paramètres rapides avec Quidgets [Android]](http://hideout-lastation.com/img/tech-design-tips/625/launch-widgets-directly-from-quick-settings-with-quidgets.jpg)

Lancez les widgets directement depuis les paramètres rapides avec Quidgets [Android]

Alors que les widgets d'Android sont très utiles, on ne peut nier le fait qu'ils occupent de l'espace précieux sur votre écran d'accueil . Pour ceux qui préfèrent que leurs widgets apparaissent sur demande au lieu d'être toujours présents sur l'écran, il existe une application appelée Quidgets qui peut vous aider avec cela.Disponib

![Comment un artiste a représenté la vie de l'agence avec des mini-figurines créatives [Photos]](http://hideout-lastation.com/img/tech-design-tips/965/how-one-artist-depicted-agency-life-with-creative-mini-figures.jpg)

![10 fonctions Viber que vous devez savoir [Android]](http://hideout-lastation.com/img/tech-design-tips/253/10-viber-features-you-need-know.jpg)

![8 raccourcis Excel gain de temps [infographie]](http://hideout-lastation.com/img/tech-design-tips/531/8-time-saving-excel-shortcuts.jpg)